純粋に科学的な観点から見ると、攻撃者がユーザーシステムに悪意のあるペイロードを配布するための新しい方法やスキームを思いついたのは興味深いことです。

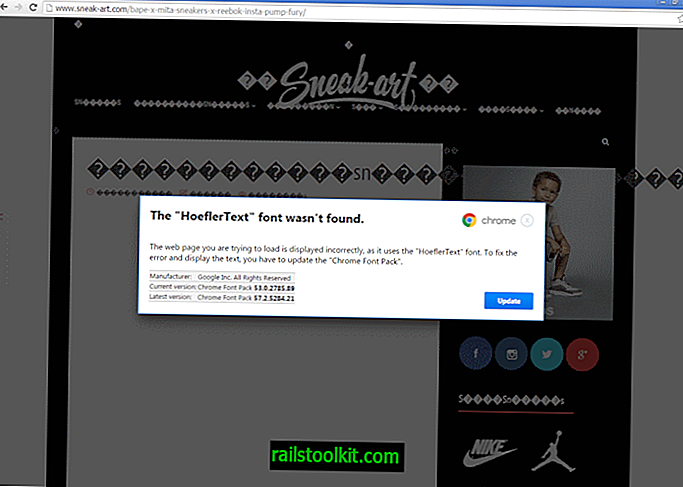

「HoeflerText」フォントが見つかりませんでしたが、最近ウェブサイトのテキストを変更してフォントがないように見えるようにし、ユーザーにシステムにフォントを追加するChromeのアップデートをダウンロードしてインストールするように仕向けました。

これについては、すでに1月にサポートのためのGhacksプライベートフォーラムで話しました。 攻撃に関する最初の報告は、Proofpointからの私の知る限りでした。

このレポートは、攻撃の仕組みを詳細に明らかにしています。 攻撃の背後にある技術のほとんどは、おそらく一般的なChromeユーザーにとってそれほど興味深いものではないため、重要なヒントの概要を以下に示します。

- この攻撃では、ユーザーが侵害されたWebサイトにアクセスする必要があります。

- サイトの攻撃スクリプトは、さまざまな基準(国、ユーザーエージェント、リファラー)をチェックし、基準が満たされた場合にのみページにフォントが見つからなかったフォントを挿入します。

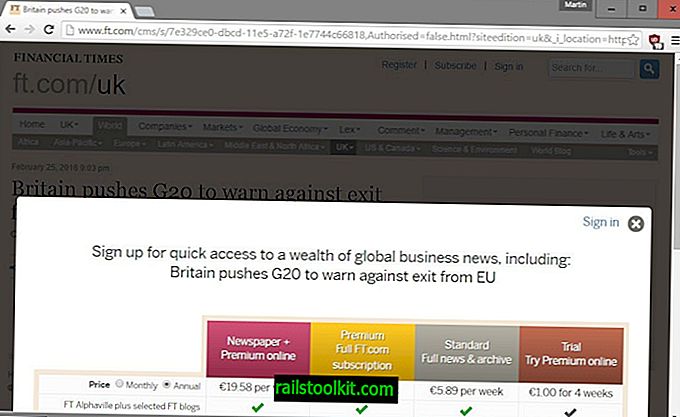

- その場合、挿入されたスクリプトによってページ全体が書き換えられ、文字化けしてユーザーに判読できなくなります。

- その後、ユーザーに不足しているフォントをダウンロードしてシステムにインストールするよう促すポップアップが表示されます。 そのダウンロードは、悪意のあるコードを含む実際の攻撃ペイロードです。

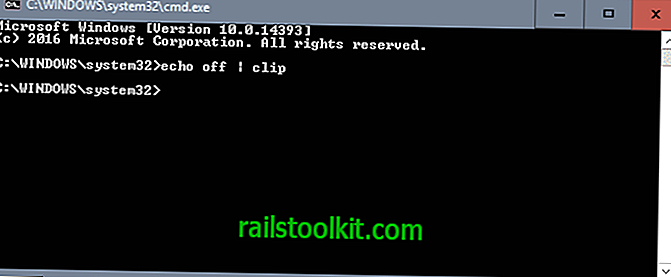

ポップアップは、Chromeブラウザ自体からの公式プロンプトのように表示されます。 Googleロゴが特徴で、次のように表示されます。

「HoeflerText」フォントが見つかりませんでした。

ロードしようとしているWebページは「HoeflerText」フォントを使用しているため、正しく表示されません。 エラーを修正してテキストを表示するには、「Chrome Font Pack」を更新する必要があります。

(偽の)製造元とChrome Font Packのバージョン情報も表示されます。 更新ボタンをクリックすると、実行可能ファイル(Chrome_font.exe)がシステムにダウンロードされ、ポップアップが変更されて、実行可能ファイルを実行してChromeフォントを更新する方法に関する情報が表示されます。

注 :プロンプト、攻撃で使用されている欠落フォントの名前、およびファイル名は、攻撃者によっていつでも変更される可能性があります。 言うまでもなく、更新ボタンをクリックしたり、ダウンロードした実行可能ファイルをインストールしてはいけません。

できること

唯一の選択肢は、サイトの所有者がWebサイトを修正して、実行中の悪意のあるスクリプトを削除するまで待つことです。 完了したら、クリーニングが完全に行われていれば通常に戻ります。

サイトにすぐにアクセスする必要がある場合は、The Wayback Machineをチェックして、アーカイブされたコピーが存在するかどうかを確認してください。