Googleは先週、プライバシー機能DNS-over-TLSのサポートを会社のパブリックDNSサービスGoogle Public DNSに追加したことを明らかにした。

Googleは、多くのインターネット企業がDNSの時流に乗り始めた2009年に、Google Public DNSを立ち上げました。 一部の企業は再びDNS事業から撤退し、シマンテックは2018年にノートンコネクトセーフ(DNS)を廃止しましたが、Cloudflare、Verisign、Quad9 DNS、AdGuard DNSなど他の企業は近年ローンチしました。

Googleは、そのサービスが「世界最大のパブリックドメインネームサーバー(DNS)再帰リゾルバー」であると主張しています。 ドメイン名をインターネット上の通信に必要なIPアドレスに変換します。

DNS-over-TLSとDNS-over-HTTPSは、暗号化を使用してDNS要求をよりプライベートにする2つのアプローチです。 2つの実装の主な違いの1つは、使用されるポートです。 DNS-over-TLSはポート853を使用し、DNS-over-HTTPSは標準HTTPSポート443を使用します。

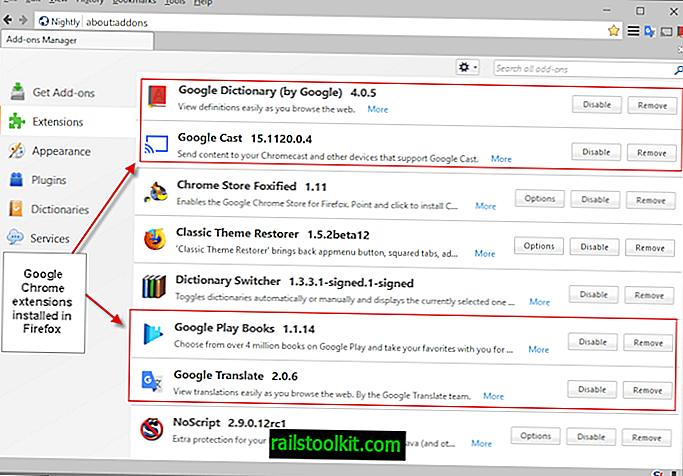

Mozillaは、Firefoxの最近の開発バージョンで既にDNS-over-HTTPSの実験を開始しており、他のブラウザーメーカーやDNSプロバイダーが最終的にこれらのプライバシー機能もサポートし始める可能性があります。

Googleは、RFC7766で概説されているDNS-over-TLS仕様と、実装を改善するための提案を実装しました。 Googleの実装ではTLS 1.3を使用し、TCP高速オープンとパイプライン化をサポートしています。

ほとんどの専門家は、DNSを暗号化してプライバシーやセキュリティを改ざんなどから保護することが有益で望ましいことにおそらく同意するでしょう。

この時点でのGoogleの実装の主な問題は、広く利用できないことです。 公式には、Android 9デバイスでのみサポートされ、Linuxのスタビーリゾルバーとしてもサポートされます。

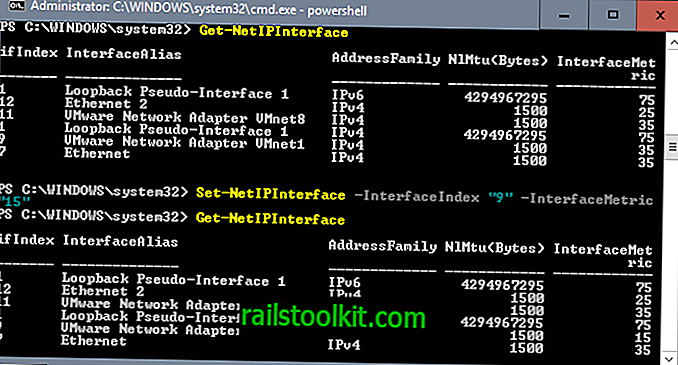

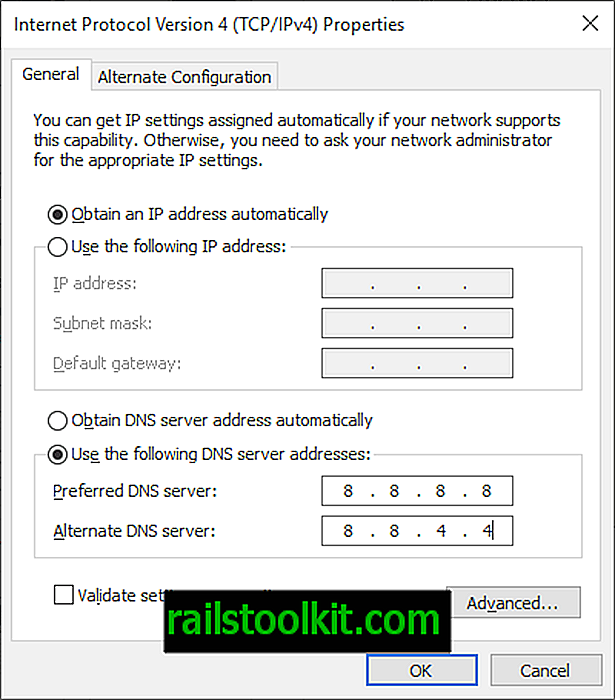

Googleの実装ガイドラインでは、オペレーティングシステムがデフォルトでDNS-over-TLSをサポートしていないことをWindowsおよびMac OS Xで強調しています。 この時点でサポートを追加する唯一のオプションは、Googleに従ってプロキシリゾルバーをセットアップすることです。

WindowsユーザーはSimple DNSCryptのようなものを使用してDNSトラフィックを暗号化できます

終わりの言葉

Google DNSを使用するユーザーは、デバイスでサポートされているか、プロキシを使用してセットアップされている場合、GoogleによるDNS-over-TLSの実装の恩恵を既に受けています。 Googleを信頼していない、またはすべてのDNSトラフィックをGoogleに送信したくないユーザーは、暗号化によって変更されないため、Google Public DNSの使用を開始しません。

Now You:どのDNSプロバイダーを使用していますか?その理由は?