Facebookは2018年9月28日に、攻撃者がFacebookユーザーのアカウントを乗っ取ることができるサイトの脆弱性を悪用したことを明らかにしました。

この問題は、約5, 000万のFacebookアカウントに影響し、さらに5, 000万のアカウントに影響する可能性があり、Facebookユーザーが自分のプロファイルページを別のユーザーとして表示できるようにするFacebookの「表示」機能の脆弱性を使用しました。

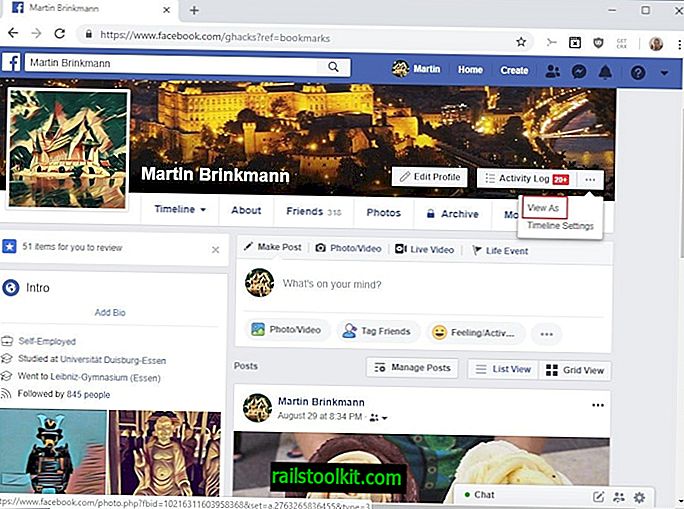

Facebookユーザーは、プロファイルページの[3つのドット]メニューを選択し、オプションとして表示される[表示]オプションを選択する必要があります。

同社は今のところ機能を変えた。 機能が当面無効になったという通知が表示されます。

「マイプロファイルのプレビュー」が無効

「プロファイルのプレビュー」機能は一時的に無効になっています。 後でもう一度やり直してください。

攻撃者は、パスワードを入力しなくても誰でもアカウントにアクセスできるアクセストークンを取得することができました。

Facebookの分析はこの時点で進行中です。 同社は迅速に対応し、影響を受けたアカウントのアクセストークンをリセットし(約5, 000万フィート)、過去1年間にView Asとやり取りした別の4, 000万アカウントのアクセストークンをリセットしました。

調査員は、アカウントが悪用されたかどうか、または情報にアクセスしたかどうかをまだ判断していません。 同社は、詳細情報が得られたら、Webサイトの公式セキュリティ更新投稿を更新する予定です。

あなたがしたいこと

攻撃者は、アクセストークンのみにアクセスできました。 攻撃者がアカウントのパスワードを手に入れたことがないため、Facebookはユーザーにアカウントのパスワードを変更することを推奨していません。

アクセストークンをリセットすると、古いアクセストークンを使用してアクセスしようとしているユーザーのFacebookアカウントへのアクセスがブロックされます。

Facebookは影響を受けるユーザーにログインプロンプトを表示し、アカウントへの新しいサインインは、その時点から使用される新しいアクセストークンを生成します。

問題の影響を受けるFacebookユーザーは、次のサインインでインシデントに関する通知を受け取ります。

それでも、あなたがやりたいことがいくつかあるかもしれません:

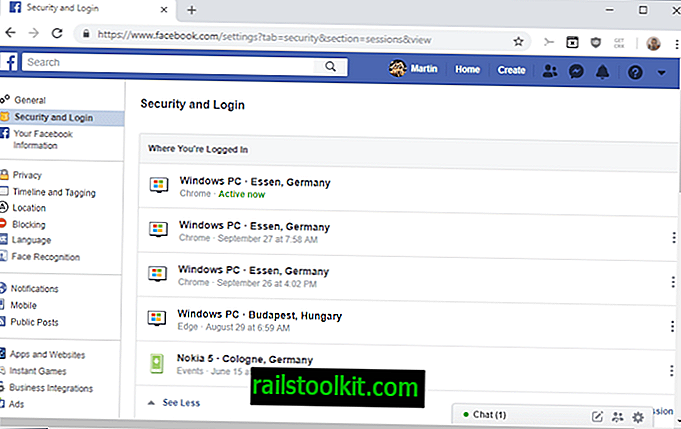

1.最後のログインを確認する

//www.facebook.com/settings?tab=security§ion=sessions&viewにアクセスし、「ログインしている場所」の下にリストされているデバイスと場所を確認します。

アクティビティに一致するデバイスと場所のみが表示されていることを確認してください。 ログインしたセッションがサードパーティによるものである可能性があると思われる場合は、以下を実行してください。

- その特定のセッションの右側にある3つのドットをクリックします。

- メニューからログアウトを選択します。

クリーンを開始する場合は、代わりに「すべてのセッションからログアウト」を選択して、そこにリストされているデバイスのうち、アクティブなデバイスがアクセストークンを使用してFacebookにアクセスすることをブロックします。

2.注意事項

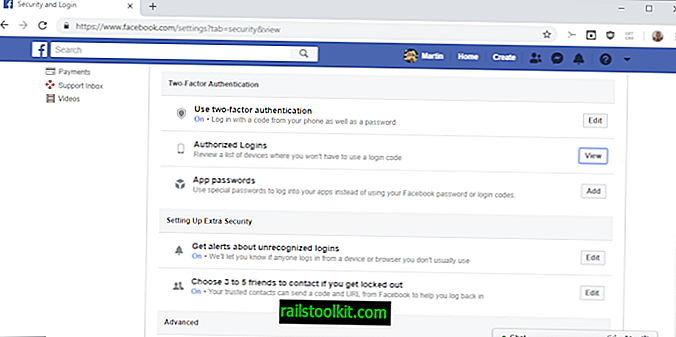

Facebookは、アカウントをより安全に保護するためのオプションをサポートしています。

- 認識されないログインに関するアラートを受け取る-Facebookは、過去に使用したことのないデバイスまたはブラウザーからのログインに気付いたときに通知します。 これがオンになっていることを確認してください。

- 承認済みログイン -ログインコードを使用する必要のないデバイスのリストを確認します。 使用しなくなった、またはアクセスできないデバイスまたはブラウザをリストから削除します。

- 二要素認証 -アカウントに追加の保護層を追加します。 しかし最近、Facebookが広告目的で電話番号を使用することが発見されました(広告主は電話番号のリストをアップロードし、電話番号がそのリストにある場合、その広告主から広告が配信されます)。

また、問題の影響を受けている場合は、電子メールや電話に関しては特に注意する必要があります。 攻撃者がアカウントにアクセスした場合、標的のフィッシング攻撃またはソーシャルエンジニアリング攻撃で使用される可能性のあるメール、名前、およびその他の個人情報にアクセスできました。